R, víctima de un ciberataque que ha provocado el robo de datos confidenciales de sus clientes

Un grupo de ‘hackers’ afirma que ha conseguido tres terabytes con información de usuarios y empleados de la operadora gallega y que la publicará si no paga el rescate antes del 5 de junio

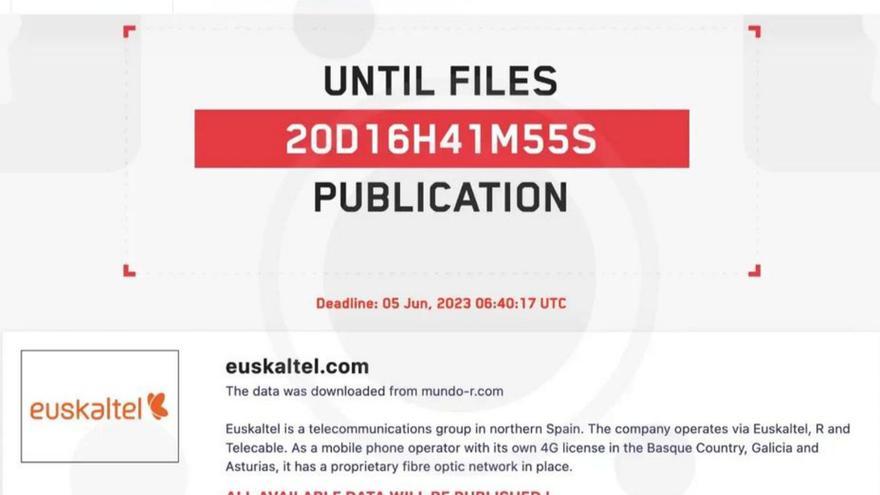

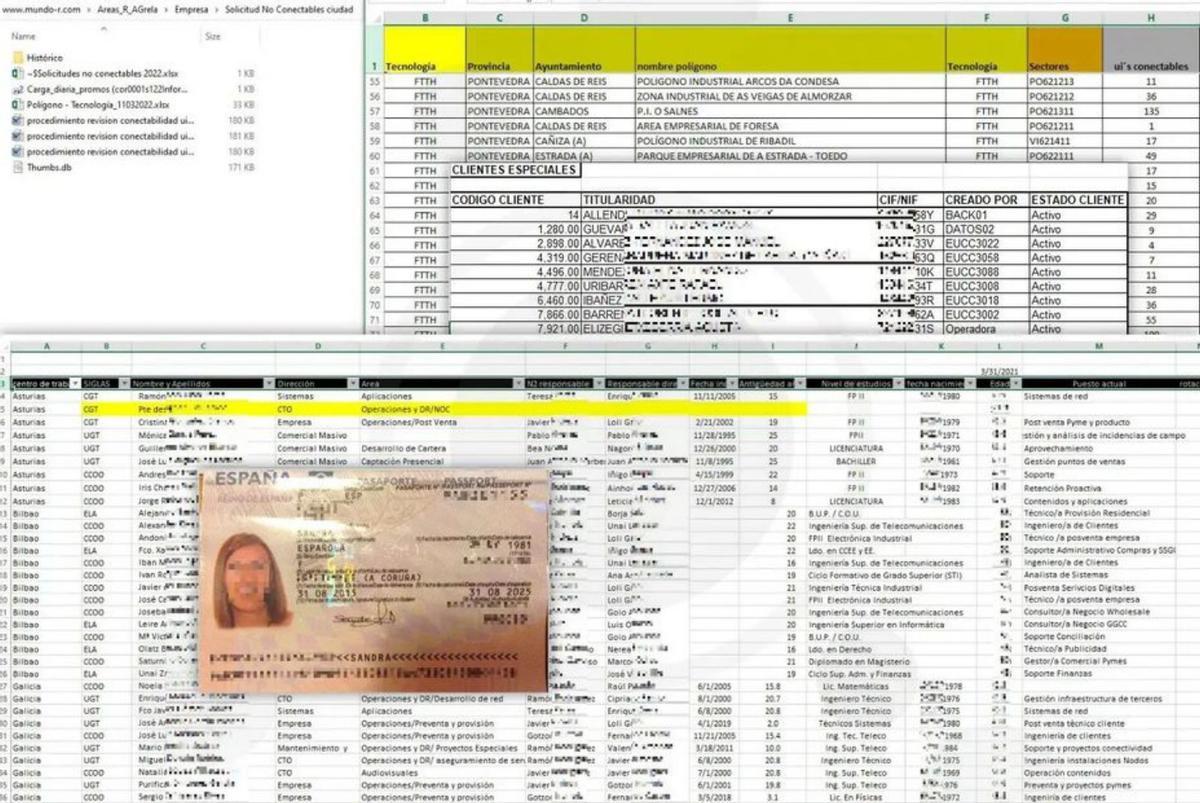

Dos de las capturas publicadas en el blog LockBit 3.0. | // BANDA ANCHA / Manolo Rodríguez

R, víctima de un ciberataque que ha provocado el robo de datos confidenciales de sus clientes / Manolo Rodríguez

La operadora de telefonía e internet R y Euskaltel han sido víctimas de un ciberataque que ha provocado el robo de 3 terabytes (TB) de datos confidenciales de los clientes y empleados de la compañía gallega y otros 100 gigabyte (GB) de la vasca.

El blog sobre filtraciones de ransomware, LockBit 3.0 Leaked Data, alojado en la dark web, ha publicado dos entradas en las que asegura que los hackers han accedido y copiado información sensible de ambas compañías, que incluye finanzas, documentos legales, datos de clientes y empleados.

Junto a la información, según avanzó la web Banda Ancha, publica una decena de imágenes como un listado de nombres y DNI de clientes; otro listado de empleados con afiliación sindical; una fotografía de un pasaporte; un acuerdo de confidencialidad entre R y otras empresas como Cisco para participar en el concurso público del servicio de red de telecomunicaciones corporativa de la Xunta; registros de la contabilidad interna; evolución del despliegue de fibra o estadísticas de productividad de los equipos comerciales.

El blog muestra, además, una cuenta atrás en la que señala que los datos se harán públicos el próximo 5 de junio, una acción que repiten los hackers como medida de chantaje para que las empresas paguen por el rescate de la información. En este caso no ha trascendido la cifra que solicitan.

R no confirma ni desmiente la brecha de seguridad y solo se limita a asegurar que “en estos momentos nuestros sistemas funcionan correctamente y con total normalidad”. Desde el pasado jueves, la operadora gallega ha tenido problemas en sus sistemas, que han afectado a sus canales de atención al cliente. Los usuarios habían reportado incidencias en el servicio desde hacía varios días, lo que aumentó los rumores de un posible ciberataque. Durante este tiempo, tuvo interrupciones en los canales de atención al cliente. Los centros de atención al cliente, según fuentes de los trabajadores, estuvieron inoperativos ante la imposibilidad de los empleados de acceder a los sistemas informáticos donde se gestionan los servicios, lo que impidió tramitar incidencias o dar de alta nuevos abonados.

“3 TB de datos descargados. Finanzas, documentos legales, clientes, empleados y más. Además, de esta red se han descargado unos 100 GB de datos de euskaltel.com. Estos serán publicados en la siguiente publicación”, alerta la comunicación del blog. Para darle credibilidad a la información, la acompaña de 10 imágenes que muestran listados de clientes y de empleados de la contabilidad interna y hasta la foto de un pasaporte de una mujer. El ransomware es un ataque muy temido por las empresas, ya que, literalmente, secuestra todos sus datos y bloquea el acceso a su propio software para desarrollar su actividad laboral. Esta intrusión se realiza para conseguir dinero a cambio de liberar de nuevo toda la información.

LockBit 3.0 es la última versión del ransomware diseñado para extorsionar a las empresas con el fin de conseguir el pago que se reparte entre los creadores del software y los individuos que han ayudado a que se ejecute el ataque. Una vez dentro del sistema se reproduce a través de la red, cifrando y copiando todos los archivos que encuentra a su paso. La empresa víctima es extorsionada y se la exige un pago para recuperar esa información e impedir que se difunda.

Todo apunta a que LockBit es de origen ruso y ha aprovechado la migración que R está realizando a los sistemas de Euskatel para hacer el hackeo. Hace unos meses se convirtió en el ransomware más activo, responsable del 33% de los ataques monitorizados en 2022.

Su modelo de negocio se basa en que los ciberdelincuentes pueden contratar el software de LockBit a través de un programa de afiliados. Realizan los ataques y se llevan las ganancias generadas, excepto un porcentaje que va para el dueño de la infraestructura, en este caso LockBit. Algunos afiliados están recibiendo una participación de hasta el 75%, según explican varias fuentes.

Los operadores de LockBit han publicado anuncios en foros para su programa de afiliados en los que apuntan que no operarán en Rusia ni en ningún país de la CEI (la Comunidad de Estados Independientes), ni trabajarán con desarrolladores de habla inglesa a menos que un “garante” de habla rusa responda por ellos.

El Hospital Clínic, Digi, Yoigo y una larga lista de ‘hackeados’

Los hackeos a las empresas están a la orden del día. Hace unos días, la operadora de telefonía Digi sufrió un ciberataque de seguridad que comprometió datos personales de sus usuarios. Y algo parecido le sucedió a Yoigo un par de semanas antes. El Concello de Carballo lleva sin ofrecer servicios desde hace un mes por un ataque similar. El pasado 5 de marzo, el Hospital Clínic de Barcelona recibió un ataque de tipo ransomware, como el que han sufrido R y Euskaltel.

RansomHouse, el grupo de piratas informáticos detrás de la agresión al centro médico, reclamó al Govern de Cataluña el pago de 4,5 millones de dólares (4,2 millones de euros) para liberar los 4,4 terabytes (TB) de datos afectados. Tres semanas después, el hospital seguía parcialmente paralizado por la brecha de seguridad que sufrió. Y reconoció en un comunicado que “se podría haber comprometido la confidencialidad de los datos de pacientes y trabajadores”.

Detrás del ataque a R está LockBit, un viejo conocido de una gran cantidad de empresas que han sido sus víctimas a lo largo de los últimos años. Ion Group, el servicio de correo británico, Royal Mail o Continental son solo algunos de los que han salido a la luz. LockBit ha centrado sus ataques en entidades gubernamentales y empresas en una amplia variedad de sectores, como el sanitario, entidades financieras y bienes y servicios industriales en todo el mundo. Una de sus características es que está programado para que no puede utilizarse en ataques contra Rusia o países de la CEI.

Suscríbete para seguir leyendo

- Hacienda ya puede saber si guardas dinero en efectivo en tu casa

- Adiós a los cajeros automáticos en España: así sacaremos dinero a partir de ahora

- Cuándo bajarán las hipotecas: las previsiones de los expertos traen buenas noticias

- Bruselas critica a China por alterar la venta de coches: rozan el 6% del mercado gallego

- Las gasolineras automáticas de Galicia frenan su ‘boom’: solo cuatro nuevas en el último año

- El Foro del Mediterráneo echa a andar para debatir los desafíos del futuro

- Estrella Galicia, a valorizar los restos de la cerveza

- Inditex mantiene su objetivo de reabrir 50 de sus 80 tiendas en Ucrania antes de fin de año